摘要:1、SCN的意义?system change numberSCN转换后就是时间,通过SCN可以比较两个SCN的大小 ,也就是时间的先后。 SCN的作用:比较先后、比较新旧所有的SCN号,作用是为了保证数据的一致性和新旧程度; SCN号与时间对应转换关系:Select dbms_flashback.get_system_change_number,SCN_TO_TIMESTAMP(dbms_flashback.get_system_change_number)from dual;

摘要:1、SCN的意义?system change numberSCN转换后就是时间,通过SCN可以比较两个SCN的大小 ,也就是时间的先后。 SCN的作用:比较先后、比较新旧所有的SCN号,作用是为了保证数据的一致性和新旧程度; SCN号与时间对应转换关系:Select dbms_flashback.get_system_change_number,SCN_TO_TIMESTAMP(dbms_flashback.get_system_change_number)from dual; 2018年09月25日

Oracle-OCP学习笔记:SCN

Oracle-OCP学习笔记:SCN

摘要:1、SCN的意义?system change numberSCN转换后就是时间,通过SCN可以比较两个SCN的大小 ,也就是时间的先后。 SCN的作用:比较先后、比较新旧所有的SCN号,作用是为了保证数据的一致性和新旧程度; SCN号与时间对应转换关系:Select dbms_flashback.get_system_change_number,SCN_TO_TIMESTAMP(dbms_flashback.get_system_change_number)from dual;

摘要:1、SCN的意义?system change numberSCN转换后就是时间,通过SCN可以比较两个SCN的大小 ,也就是时间的先后。 SCN的作用:比较先后、比较新旧所有的SCN号,作用是为了保证数据的一致性和新旧程度; SCN号与时间对应转换关系:Select dbms_flashback.get_system_change_number,SCN_TO_TIMESTAMP(dbms_flashback.get_system_change_number)from dual; 分类:DataBase

2018年09月21日

Oracle-OCP学习笔记:检查点队列

Oracle-OCP学习笔记:检查点队列

摘要:1、检查点队列 checkpoint queue chain(按LRBA地址连接起来的)LRU:干净块LRUW:脏块CBC:按地址Checkpoint queue chain:脏块链,接块的访问频率来分,分为冷端和热端RBA 日志块地址 (redo block address)LRBA(Low RBA) 第一次被脏的日志块地址 #每一个块都有一个LRBA,一个HRBA地址HRBA 最近一次被脏的日志块地址on disk rba 重做日志(current redo log)中最后一条

摘要:1、检查点队列 checkpoint queue chain(按LRBA地址连接起来的)LRU:干净块LRUW:脏块CBC:按地址Checkpoint queue chain:脏块链,接块的访问频率来分,分为冷端和热端RBA 日志块地址 (redo block address)LRBA(Low RBA) 第一次被脏的日志块地址 #每一个块都有一个LRBA,一个HRBA地址HRBA 最近一次被脏的日志块地址on disk rba 重做日志(current redo log)中最后一条分类:DataBase

2018年09月19日

Oracle-OCP学习笔记:存储结构

Oracle-OCP学习笔记:存储结构

摘要:控制文件:数据文件: 联机重做日志文件: 参数文件: 归档日志文件: 控制文件、数据文件、联机重做日志文件 放在存储上。控制文件:数据库的名字,数据库物理结构信息,数据库字符集信息,SN号,checkpoint,状态信息归档日志的历史信息 数据文件:普通数据文件(百万以下行是小表,百万到千万行是中型表,亿行以上的表是大型表)

摘要:控制文件:数据文件: 联机重做日志文件: 参数文件: 归档日志文件: 控制文件、数据文件、联机重做日志文件 放在存储上。控制文件:数据库的名字,数据库物理结构信息,数据库字符集信息,SN号,checkpoint,状态信息归档日志的历史信息 数据文件:普通数据文件(百万以下行是小表,百万到千万行是中型表,亿行以上的表是大型表)分类:DataBase

2018年09月17日

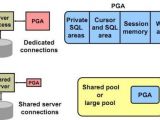

Oracle-OCP学习笔记:PGA

Oracle-OCP学习笔记:PGA

摘要:实际工作中,Oracle中有两个很重要:ServerProcess 和 PGA。 SGA:Shared Global area PGA内存作用和构成 (Private Global Area)一个server process占用一个PGA(内存空间)独占。 1.PGA作用PGA存储与server process相关的一些会话,被单个serverprocess独占2、PGA构成1)private SQL area 2)Session Memory (hold a session’s variables (logon info

摘要:实际工作中,Oracle中有两个很重要:ServerProcess 和 PGA。 SGA:Shared Global area PGA内存作用和构成 (Private Global Area)一个server process占用一个PGA(内存空间)独占。 1.PGA作用PGA存储与server process相关的一些会话,被单个serverprocess独占2、PGA构成1)private SQL area 2)Session Memory (hold a session’s variables (logon info分类:DataBase

2018年09月16日

官方推荐的MySQL参数设置值

官方推荐的MySQL参数设置值

摘要:下面的参数设置,对系统的性能会很有帮助。但是建议大家还是结合实际情况使用。APPLIES TO:MySQL Server – Version 5.6 and laterInformation in this document applies to any platform.PURPOSEStrongly recommended initial settingsfor MySQL Server when used for OLTP or benchmarking.SCOPEFor DBAs having OLTP-like workloads ordoing benchmarking.DETAILSWe recomme

摘要:下面的参数设置,对系统的性能会很有帮助。但是建议大家还是结合实际情况使用。APPLIES TO:MySQL Server – Version 5.6 and laterInformation in this document applies to any platform.PURPOSEStrongly recommended initial settingsfor MySQL Server when used for OLTP or benchmarking.SCOPEFor DBAs having OLTP-like workloads ordoing benchmarking.DETAILSWe recomme分类:DataBase

2018年09月16日

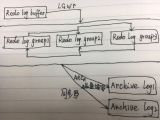

Oracle-OCP学习笔记:日志原理

Oracle-OCP学习笔记:日志原理

摘要:简单来说,学习Oracle数据库就两个目标:保证数据库数据的一致性;(绝对不能出问题)提高数据库的性能(这个和日志没关系)。 读缓存:数据从磁盘上读到内存中,CPU可以读内存中的数据,但CPU执行写时,不会写内存中的数据,要写磁盘上的数据。读缓存只能提高读的性能,对写性能不能提高写缓存:oracle的buffer cache实现了写缓存。写缓存通过日志来实现.

摘要:简单来说,学习Oracle数据库就两个目标:保证数据库数据的一致性;(绝对不能出问题)提高数据库的性能(这个和日志没关系)。 读缓存:数据从磁盘上读到内存中,CPU可以读内存中的数据,但CPU执行写时,不会写内存中的数据,要写磁盘上的数据。读缓存只能提高读的性能,对写性能不能提高写缓存:oracle的buffer cache实现了写缓存。写缓存通过日志来实现. 分类:DataBase

2018年09月14日

JumpServer Linux堡垒机详细安装配置(3)

JumpServer Linux堡垒机详细安装配置(3)

摘要: location / { proxy_pass http://localhost:8080; # 如果jumpserver安装在别的服务器,请填写它的ip proxy_set_header X-Real-IP $remote_addr; proxy_set_header Host $host; &n

分类:系统管理

2018年09月14日

JumpServer Linux堡垒机详细安装配置(2)

JumpServer Linux堡垒机详细安装配置(2)

摘要:2.8 生成数据库表结构和初始化数据如何报pymysql错误:方法一:(py3) [root@node9 jumpserver]# pip install pymysql (py3)[root@node9 jumpserver]# pwd/opt/jumpserver/apps/jumpserver(py3) [root@node9 jumpserver]# lscontext_processor.py __init__.py middleware.py __pycache__ settings.py urls.py utils.py views.py w

分类:系统管理

2018年09月14日

JumpServer Linux堡垒机详细安装配置(1)

JumpServer Linux堡垒机详细安装配置(1)

摘要:JumpServer堡垒机详细安装文档环境:[root@node10 ~]# uname -aLinux node10 2.6.32-696.el6.x86_64 #1 SMP Tue Mar 2119:29:05 UTC 2017 x86_64 x86_64 x86_64 GNU/Linux[root@node10 ~]# cat /etc/redhat-release CentOS release 6.9 (Final)[root@node11 ~]# mysql --versionmysql Ver 14.14Distrib 5.7.18, for Linux (x86_64) using EditLine wrapper本文档旨在

摘要:JumpServer堡垒机详细安装文档环境:[root@node10 ~]# uname -aLinux node10 2.6.32-696.el6.x86_64 #1 SMP Tue Mar 2119:29:05 UTC 2017 x86_64 x86_64 x86_64 GNU/Linux[root@node10 ~]# cat /etc/redhat-release CentOS release 6.9 (Final)[root@node11 ~]# mysql --versionmysql Ver 14.14Distrib 5.7.18, for Linux (x86_64) using EditLine wrapper本文档旨在分类:系统管理

2018年09月12日

Oracle-OCP学习笔记:Database buffer cache 性能优化

Oracle-OCP学习笔记:Database buffer cache 性能优化

摘要: Q:current块和cr块区别?A:cr块被构造后被读出,就马上没意义了。。马上就可以被覆盖了。。要修改一个块,只能修改current块。Q:查看一个对象占用了多少不同状态的buffer?注:实验的时候可以先执行 alter system flush buffer_cache;#将buffer cache的内容清空 SYS AS SYSDBA@ORCL>SYS AS SYSDBA@ORCL>selecto.object_name,decode(state,0,'free',1,'xcu

摘要: Q:current块和cr块区别?A:cr块被构造后被读出,就马上没意义了。。马上就可以被覆盖了。。要修改一个块,只能修改current块。Q:查看一个对象占用了多少不同状态的buffer?注:实验的时候可以先执行 alter system flush buffer_cache;#将buffer cache的内容清空 SYS AS SYSDBA@ORCL>SYS AS SYSDBA@ORCL>selecto.object_name,decode(state,0,'free',1,'xcu分类:DataBase

2018年09月12日

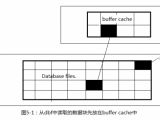

Oracle-OCP学习笔记:Database buffer cache

Oracle-OCP学习笔记:Database buffer cache

摘要:本章主要阐述SGA中的Database buffer cache。Buffer cache {1.pin (读写瞬间的状态)2.clean3.dirty4.unused(free)}--Database buffer cache概述:1.段、区、块的概念:create table t2 ( id int, name varchar2(30));建立一个表,同时建立一个段,建立段的同时,会给段分配一个区,区是物理上连续的几个块。区是oracle给段分配的最小单位。块是oracl

摘要:本章主要阐述SGA中的Database buffer cache。Buffer cache {1.pin (读写瞬间的状态)2.clean3.dirty4.unused(free)}--Database buffer cache概述:1.段、区、块的概念:create table t2 ( id int, name varchar2(30));建立一个表,同时建立一个段,建立段的同时,会给段分配一个区,区是物理上连续的几个块。区是oracle给段分配的最小单位。块是oracl分类:DataBase

2018年09月11日

Oracle-OCP学习笔记:Shared Pool

Oracle-OCP学习笔记:Shared Pool

摘要:本章主要阐述SGA中的shared pool。Shared pool {1.free2.library cache(缓存sql语句及其执行计划)3.row cache(数据字典缓存)} ps:对Oracle了解的多少的一个重要指标就是看你对数据字典了解多少。 --Shared pooloracle 中只可以整体设置sharedpool的大小,不可以对shared pool中的内存区域分别设置大小。shared pool中容易出问题的是free和library cache;1.free(sha

摘要:本章主要阐述SGA中的shared pool。Shared pool {1.free2.library cache(缓存sql语句及其执行计划)3.row cache(数据字典缓存)} ps:对Oracle了解的多少的一个重要指标就是看你对数据字典了解多少。 --Shared pooloracle 中只可以整体设置sharedpool的大小,不可以对shared pool中的内存区域分别设置大小。shared pool中容易出问题的是free和library cache;1.free(sha分类:DataBase

2018年09月05日

通过iptables实现防止端口扫描的IDS

通过iptables实现防止端口扫描的IDS

摘要:网上有现在的防端口工具,如psad、portsentry,但觉得配置有点麻烦,且服务器不想再装一个额外的软件。所以自己就写了个shell脚本实现这个功能。基本思路是:使用iptables的recent模块记录下在60秒钟内扫描超过10个端口的IP,并结合inotify-tools工具实时监控iptables的日志,一旦iptables日志文件有写入新的ip记录,则使用iptables封锁源ip,起到了防止端口扫描的功能。1、ipt

摘要:网上有现在的防端口工具,如psad、portsentry,但觉得配置有点麻烦,且服务器不想再装一个额外的软件。所以自己就写了个shell脚本实现这个功能。基本思路是:使用iptables的recent模块记录下在60秒钟内扫描超过10个端口的IP,并结合inotify-tools工具实时监控iptables的日志,一旦iptables日志文件有写入新的ip记录,则使用iptables封锁源ip,起到了防止端口扫描的功能。1、ipt分类:Shell

2018年09月04日

Rsync服务器与MySQL自动分库分表备份安装shell脚本

Rsync服务器与MySQL自动分库分表备份安装shell脚本

摘要:使用环境:CentOS6.x 服务端:1.1.1.1 客户端:1.1.1.2通过rsync和mysql分库分表备份,实现网站文件和数据库文件定时备份到异地。#!/bin/bash#部署mysql备份脚本mkdir -p /server/shell_scripts/mysql_back_scripts cat >> /server/shell_scripts/mysql_back_scripts/mysql_back_schame_table.sh <<"EOF"#!/bin/bashcd /server/sh

摘要:使用环境:CentOS6.x 服务端:1.1.1.1 客户端:1.1.1.2通过rsync和mysql分库分表备份,实现网站文件和数据库文件定时备份到异地。#!/bin/bash#部署mysql备份脚本mkdir -p /server/shell_scripts/mysql_back_scripts cat >> /server/shell_scripts/mysql_back_scripts/mysql_back_schame_table.sh <<"EOF"#!/bin/bashcd /server/sh分类:Shell

2018年09月02日

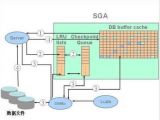

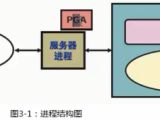

Oracle-OCP学习笔记:Oracle体系结构

Oracle-OCP学习笔记:Oracle体系结构

摘要:1.进程结构图对Oracle生产库来讲,服务器进程(可以简单理解是前台进程)的数量远远大于后台进程。因为一个用户进程对应了一个服务器进程。而且后台进程一般出问题几率不大,所以学习重点也是服务器进程和PGA的关系(容易出问题)。 2.Oracle 实例管理6大共享池,5大后台进程,3大文件控制文件:记录了各文件存放的位置以及当前的运行状态;数据文件:存放数据;重做日志文

摘要:1.进程结构图对Oracle生产库来讲,服务器进程(可以简单理解是前台进程)的数量远远大于后台进程。因为一个用户进程对应了一个服务器进程。而且后台进程一般出问题几率不大,所以学习重点也是服务器进程和PGA的关系(容易出问题)。 2.Oracle 实例管理6大共享池,5大后台进程,3大文件控制文件:记录了各文件存放的位置以及当前的运行状态;数据文件:存放数据;重做日志文分类:DataBase

2018年09月01日

Oracle-OCP学习笔记:基础

Oracle-OCP学习笔记:基础

摘要:一、Oracle官方支持1.在线官方文档 http://docs.oracle.com/2.metalink.oracle.com,如今已经改成:http://support.oracle.com 二、Oracle数据库管理员的任务设计、实施和维护Oracle数据库时,按优先次序排列的任务包括:1.确定数据库服务器硬件2.安装Oracle软件3.为数据库和安全策略制定计划4.创建、移植和打开数据库5.备份数据库6.登记系统用户和制定用户访问OracleNetw

摘要:一、Oracle官方支持1.在线官方文档 http://docs.oracle.com/2.metalink.oracle.com,如今已经改成:http://support.oracle.com 二、Oracle数据库管理员的任务设计、实施和维护Oracle数据库时,按优先次序排列的任务包括:1.确定数据库服务器硬件2.安装Oracle软件3.为数据库和安全策略制定计划4.创建、移植和打开数据库5.备份数据库6.登记系统用户和制定用户访问OracleNetw分类:DataBase

2018年08月28日

[MySQL优化案例]系列 — 典型性索引引发CPU负载飙升问题

[MySQL优化案例]系列 — 典型性索引引发CPU负载飙升问题

摘要:收到一个mysql服务器负载告警,上去一看,loadaverage都飙到280多了,用top一看,CPU跑到了336%,不过IO和内存的负载并不高,根据经验,应该又是一起索引引起的惨案了。看下processlist以及slow query情况,发现有一个SQL经常出现,执行计划中的扫描记录数看着还可以,单次执行耗时为0.07s,还不算太大。乍一看,可能不是它引发的,但出现频率实在太高,而且执行计划看起来也不

摘要:收到一个mysql服务器负载告警,上去一看,loadaverage都飙到280多了,用top一看,CPU跑到了336%,不过IO和内存的负载并不高,根据经验,应该又是一起索引引起的惨案了。看下processlist以及slow query情况,发现有一个SQL经常出现,执行计划中的扫描记录数看着还可以,单次执行耗时为0.07s,还不算太大。乍一看,可能不是它引发的,但出现频率实在太高,而且执行计划看起来也不分类:DataBase

2018年08月28日

固态硬盘怎么看好坏 史上最全的SSD固态硬盘知识扫盲

固态硬盘怎么看好坏 史上最全的SSD固态硬盘知识扫盲

摘要:固态硬盘(SSD)火了很久了,如今早已成为新装机的标配,老电脑也纷纷通过升级固态硬盘,提升开关机速度、系统流畅度等。今天我们就说一说固态硬盘怎么看好坏吧,可以说是史上最全面面的一次入门固态硬盘知识扫盲。机械硬盘瓶颈明显 固态硬盘弥补短板我们都知道木桶的短板效应,就电脑的速度来说,CPU缓存、显卡缓存、甚至是内存条都是以至少十倍百倍以上的速度差距远远的超过了

摘要:固态硬盘(SSD)火了很久了,如今早已成为新装机的标配,老电脑也纷纷通过升级固态硬盘,提升开关机速度、系统流畅度等。今天我们就说一说固态硬盘怎么看好坏吧,可以说是史上最全面面的一次入门固态硬盘知识扫盲。机械硬盘瓶颈明显 固态硬盘弥补短板我们都知道木桶的短板效应,就电脑的速度来说,CPU缓存、显卡缓存、甚至是内存条都是以至少十倍百倍以上的速度差距远远的超过了分类:Linux世界

2018年08月27日

Linux 27 周年,这 27 件相关的有趣事实你可能不知道

Linux 27 周年,这 27 件相关的有趣事实你可能不知道

摘要:许多人认为10月5日是 Linux 系统的周年纪念日,因为这是 Linux 在1991年首次对外公布的时间。不过,你可能不知道的是,早在1991年8月25日,当年还是大学生的 Linus Torvalds 就向comp.os.minix 新闻组的人透露了由于“业余爱好”他正在研究操作系统的消息。因此,该时间也被许多爱好者视为 Linux 的真正诞生日期。为纪念 Linux 27 岁诞辰,OMG Ubuntu 列出了 27 个与

摘要:许多人认为10月5日是 Linux 系统的周年纪念日,因为这是 Linux 在1991年首次对外公布的时间。不过,你可能不知道的是,早在1991年8月25日,当年还是大学生的 Linus Torvalds 就向comp.os.minix 新闻组的人透露了由于“业余爱好”他正在研究操作系统的消息。因此,该时间也被许多爱好者视为 Linux 的真正诞生日期。为纪念 Linux 27 岁诞辰,OMG Ubuntu 列出了 27 个与分类:Linux世界

2018年08月23日

11个步骤完美排查Linux机器是否已经被入侵

11个步骤完美排查Linux机器是否已经被入侵

摘要:随着开源产品的越来越盛行,作为一个Linux运维工程师,能够清晰地鉴别异常机器是否已经被入侵了显得至关重要,个人结合自己的工作经历,整理了几种常见的机器被黑情况供参考。背景信息:以下情况是在CentOS6.9的系统中查看的,其它Linux发行版类似。1、入侵者可能会删除机器的日志信息,可以查看日志信息是否还存在或者是否被清空,相关命令示例:1. [

摘要:随着开源产品的越来越盛行,作为一个Linux运维工程师,能够清晰地鉴别异常机器是否已经被入侵了显得至关重要,个人结合自己的工作经历,整理了几种常见的机器被黑情况供参考。背景信息:以下情况是在CentOS6.9的系统中查看的,其它Linux发行版类似。1、入侵者可能会删除机器的日志信息,可以查看日志信息是否还存在或者是否被清空,相关命令示例:1. [