摘要:在一个炎热的夏天,引爆了埋藏已久的大炸弹。本文作者从实际案例出发讲解 Redis 使用的误区。1案例一:一个产品线开发人员搭建起了一套庞大的价格存储系统,底层是关系型数据库,只用来处理一些事务性的操作和存放一些基础数据。在关系型数据库的上面还有一套 MongoDB,因为 MongoDB 的文档型数据结构,让他们用起来很顺手,同时也可以支撑一定量的并发。在大部分的情况下,一次

摘要:在一个炎热的夏天,引爆了埋藏已久的大炸弹。本文作者从实际案例出发讲解 Redis 使用的误区。1案例一:一个产品线开发人员搭建起了一套庞大的价格存储系统,底层是关系型数据库,只用来处理一些事务性的操作和存放一些基础数据。在关系型数据库的上面还有一套 MongoDB,因为 MongoDB 的文档型数据结构,让他们用起来很顺手,同时也可以支撑一定量的并发。在大部分的情况下,一次2018年06月28日

如何改变Redis用不好的误区?

如何改变Redis用不好的误区?

摘要:在一个炎热的夏天,引爆了埋藏已久的大炸弹。本文作者从实际案例出发讲解 Redis 使用的误区。1案例一:一个产品线开发人员搭建起了一套庞大的价格存储系统,底层是关系型数据库,只用来处理一些事务性的操作和存放一些基础数据。在关系型数据库的上面还有一套 MongoDB,因为 MongoDB 的文档型数据结构,让他们用起来很顺手,同时也可以支撑一定量的并发。在大部分的情况下,一次

摘要:在一个炎热的夏天,引爆了埋藏已久的大炸弹。本文作者从实际案例出发讲解 Redis 使用的误区。1案例一:一个产品线开发人员搭建起了一套庞大的价格存储系统,底层是关系型数据库,只用来处理一些事务性的操作和存放一些基础数据。在关系型数据库的上面还有一套 MongoDB,因为 MongoDB 的文档型数据结构,让他们用起来很顺手,同时也可以支撑一定量的并发。在大部分的情况下,一次分类:系统管理

2018年06月28日

MyCAT水平数据切割生产环境配置文件

MyCAT水平数据切割生产环境配置文件

摘要:环境:数据库三台172.16.1.110:3307172.16.1.110:3308172.16.1.110:3309三个数据库里面都有一个horizontal_slice库,和两个表user,hexin_aliexpress_salevim schema.xml<?xml version="1.0"?><!DOCTYPE mycat:schema SYSTEM "schema.dtd"><mycat:schema xmlns:mycat="http://io.mycat/"> <!--读写分离开始 --> <

分类:DataBase

2018年06月28日

MyCAT读写分离生产环境配置文件

MyCAT读写分离生产环境配置文件

摘要:环境:三台数据库:主库:172.16.1.110从库:172.16.1.120,172.16.1.121每个数据库里面都有两个库:testhexin,hexinvim schema.conf[root@node110 conf]# pwd/usr/local/mycat/conf[root@node110 conf]# cat schema.xml<?xml version="1.0"?><!DOCTYPE mycat:schema SYSTEM "schema.dtd"><mycat:schema xmlns:mycat="http://io

分类:DataBase

2018年06月26日

号外,号外,历史数据表明:中国最赚钱的职业十年一个轮回

号外,号外,历史数据表明:中国最赚钱的职业十年一个轮回

摘要:高考的成绩已经公布,又到了选专业的时候了,这个时刻很多人都很想知道一个问题的答案,那就是未来从事什么职业最赚钱,隐含的意思就是想自己提前潜伏,好轻松赚大钱,关于这个问题的回答,我们可以从历史数据里获得我们想要的答案。因为中国在改革开放前和改革开放后是完全不同的二种模式和玩法,所以1978年以后的经济发展史才有参考价值,我们把时间轴拉回到刚改革开放的时候

摘要:高考的成绩已经公布,又到了选专业的时候了,这个时刻很多人都很想知道一个问题的答案,那就是未来从事什么职业最赚钱,隐含的意思就是想自己提前潜伏,好轻松赚大钱,关于这个问题的回答,我们可以从历史数据里获得我们想要的答案。因为中国在改革开放前和改革开放后是完全不同的二种模式和玩法,所以1978年以后的经济发展史才有参考价值,我们把时间轴拉回到刚改革开放的时候分类:Linux世界

2018年06月26日

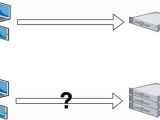

负载均衡很难吗?看完这篇秒懂

负载均衡很难吗?看完这篇秒懂

摘要:互联网早期,业务流量比较小并且业务逻辑比较简单,单台服务器便可以满足基本的需求;但随着互联网的发展,业务流量越来越大并且业务逻辑也越来越复杂,单台机器的性能问题以及单点问题凸显了出来,因此需要多台机器来进行性能的水平扩展以及避免单点故障。但是要如何将不同的用户的流量分发到不同的服务器上面呢?早期的方法是使用DNS做负载,通过给客户端解析不同的IP地址,让

摘要:互联网早期,业务流量比较小并且业务逻辑比较简单,单台服务器便可以满足基本的需求;但随着互联网的发展,业务流量越来越大并且业务逻辑也越来越复杂,单台机器的性能问题以及单点问题凸显了出来,因此需要多台机器来进行性能的水平扩展以及避免单点故障。但是要如何将不同的用户的流量分发到不同的服务器上面呢?早期的方法是使用DNS做负载,通过给客户端解析不同的IP地址,让分类:负载均衡

2018年06月26日

MyCAT中间件读写分离一主两从配置

MyCAT中间件读写分离一主两从配置

摘要:[root@node110 conf]# pwd/usr/local/mycat/conf[root@node110 conf]# cat schema.xml<?xml version="1.0"?><!DOCTYPE mycat:schema SYSTEM "schema.dtd"><mycat:schema xmlns:mycat="http://io.mycat/"> <schema name="testhexin" checkSQLschema="false" sqlMaxLimit="100" dataNode=&quo

分类:DataBase

2018年06月26日

mysql分布式数据库中间件对比

mysql分布式数据库中间件对比

摘要:目前数据库中间件有很多,基本这些中间件在下都有了解和使用,各种中间件优缺点及使用场景也都有些心的。所以总结一个关于中间件比较的系列,希望可以对大家有帮助。1. 什么是中间件传统的架构模式就是 应用连接数据库直接对数据进行访问,这种架构特点就是简单方便。但是随着目前数据量不断的增大我们就遇到了问题:单个表数据量太大单个库数据量太大单台数据量服务器压力很大读

分类:DataBase

2018年06月25日

SVN一个目录下多个仓库配置

SVN一个目录下多个仓库配置

摘要:svnserve配置 2.1 创建仓库2.1.1 创建仓库存放目录# mkdir -p /opt/svn/{repos,etc}2.1.2 创建SVN仓库# svnadmin create /opt/svn/repos/source1# svnadmin create /opt/svn/repos/source2# chown -R svn:svn /opt/svn/仓库名称可以根据自己的规划或喜好设定。2.2 配置仓库SVN的svnserve对于每个仓库,有一个独立的配置文件和独立的用户、权限管理。在这里仍然要保持配置

分类:系统管理

2018年06月23日

如何做好自动化运维?自动化运维必备技能有哪些?

如何做好自动化运维?自动化运维必备技能有哪些?

摘要:万丈高楼平地起,高楼稳不稳取决于地基是否扎实。基础数据便是运维管理这座高楼的地基。首先介绍一下我们在运维管理中所涉及到的基础数据有哪一些。请看下图:基础数据大致分为CMDB、日志、生产DB、知识库四个模块。一、基础数据概况CMDB中文是配置管理数据库,存储与管理企业IT架构中设备的各种配置信息,与未来的IT运维管理标准化和流程化紧密关联,并且支持流程的运转。运维

摘要:万丈高楼平地起,高楼稳不稳取决于地基是否扎实。基础数据便是运维管理这座高楼的地基。首先介绍一下我们在运维管理中所涉及到的基础数据有哪一些。请看下图:基础数据大致分为CMDB、日志、生产DB、知识库四个模块。一、基础数据概况CMDB中文是配置管理数据库,存储与管理企业IT架构中设备的各种配置信息,与未来的IT运维管理标准化和流程化紧密关联,并且支持流程的运转。运维分类:自动化运维

2018年06月22日

8个基本的Docker容器管理命令

8个基本的Docker容器管理命令

摘要:利用这 8 个命令可以学习 Docker 容器的基本管理方式。这是一个为 Docker 初学者准备的,带有示范命令输出的指南。在这篇文章中,我们将带你学习 8 个基本的 Docker 容器命令,它们操控着 Docker 容器的基本活动,例如 运行(run)、 列举(list)、 停止(stop)、查看历史纪录(logs)、 删除(delete) 等等。如果你对 Docker 的概念很陌生,推荐你看看我们的

分类:虚拟化

2018年06月22日

Zabbix poller processes more than 75% busy

Zabbix poller processes more than 75% busy

摘要:线上部署的zabbix监控环境运行一段时间后,突然出现了报警“Zabbix pollerprocesses more than 75% busy“其实,Zabbix的监控警报有很多种,比较常见的几个莫过于内存耗尽,网络不通,IO太慢还有这个“Zabbix poller processes more than 75% busy”了。一开始的时候因为这个即不影响使用也持续一会儿就自行解决就没有多在意。然后随着数据库的增大,Zabbix消耗的内存可是越来越

分类:监控报警

2018年06月22日

Zabbix:Less than 5% free in the value cache

Zabbix:Less than 5% free in the value cache

摘要:增加zabbix配置缓存修改zabbix_server.conf配置文件找到# CacheSize=8M修改为CacheSize=16M 将缓存从8M提升到16M,如果不足你可以调到最高8G,当然了,能用8G那是几乎不可能的。重启zabbix server# killall zabbix_server# /usr/local/zabbix-2.4.4/sbin/zabbix_server 或者# service zabbix_server restart 等待几分钟,即可恢复~

分类:监控报警

2018年06月21日

解决rsync同步文件名包含中文的乱码问题

解决rsync同步文件名包含中文的乱码问题

摘要:今天做图片服务器同步的时候发现有些原始的图片竟然有中文名字的,变态啊,而使用rsync同步的时候出现无法同步的问题。经搜索后解决如下:首先在服务端:配置/etc/rsyncd.conf 设置Charset = UTF-8 ;中文识别,配合命令$rsync -avz --iconv=utf-8,GBK 接着在在客户机中运行加上iconv参

分类:系统管理

2018年06月21日

MySQL slave状态之Seconds_Behind_Master

MySQL slave状态之Seconds_Behind_Master

摘要: 在MySQL的主从环境中,我们可以通过在slave上执行show slave status来查看slave的一些状态信息,其中有一个比较重要的参数Seconds_Behind_Master。那么你是否明白它的真正含义以及它是怎么计算的呢? 在之前我一直误以为Seconds_Behind_Master是表示slave比master落后多少,如果这个值为0的表示主从已经处于一致了(在非同步模式下,现在官方

分类:DataBase

2018年06月15日

为什么分布式一定要有Redis?

为什么分布式一定要有Redis?

摘要:考虑到绝大部分写业务的程序员,在实际开发中使用 Redis 的时候,只会 Set Value 和 Get Value 两个操作,对 Redis 整体缺乏一个认知。所以我斗胆以 Redis 为题材,对 Redis 常见问题做一个总结,希望能够弥补大家的知识盲点。本文围绕以下几点进行阐述:为什么使用 Redis使用 Redis 有什么缺点单线程的 Redis 为什么这么快Redis 的数据类型,以及每种数据类型的使用场景Redis

摘要:考虑到绝大部分写业务的程序员,在实际开发中使用 Redis 的时候,只会 Set Value 和 Get Value 两个操作,对 Redis 整体缺乏一个认知。所以我斗胆以 Redis 为题材,对 Redis 常见问题做一个总结,希望能够弥补大家的知识盲点。本文围绕以下几点进行阐述:为什么使用 Redis使用 Redis 有什么缺点单线程的 Redis 为什么这么快Redis 的数据类型,以及每种数据类型的使用场景Redis 分类:系统管理

2018年06月15日

通过Python开发windows配置信息查看工具

通过Python开发windows配置信息查看工具

摘要:效果图:Python源代码如下:# -*- coding:utf-8 -*-from msilib import AMD64import MySQLdb,timeimport os,sys,platform,re,urllib2,socket,struct,time,uuid,wmi,zlibreload(sys)import subprocesssys.setdefaultencoding('utf-8')from Tkinter import *root = Tk()def get_mac_address():# mac=uuid.UUID(int = uuid.getnode()).hex[-12:]# retur

摘要:效果图:Python源代码如下:# -*- coding:utf-8 -*-from msilib import AMD64import MySQLdb,timeimport os,sys,platform,re,urllib2,socket,struct,time,uuid,wmi,zlibreload(sys)import subprocesssys.setdefaultencoding('utf-8')from Tkinter import *root = Tk()def get_mac_address():# mac=uuid.UUID(int = uuid.getnode()).hex[-12:]# retur分类:Python

2018年06月11日

使用Nginx、Nginx Plus抵御DDOS攻击

使用Nginx、Nginx Plus抵御DDOS攻击

摘要:DDOS 是一种通过大流量的请求对目标进行轰炸式访问,导致提供服务的服务器资源耗尽进而无法继续提供服务的攻击手段。一般情况下,攻击者通过大量请求与连接使服务器处于饱和状态,以至于无法接受新的请求或变得很慢。一、应用层DDOS攻击的特征应用层(七层/HTTP层)DDOS 攻击通常由木马程序发起,其可以通过设计更好的利用目标系统的脆弱点。例如,对于无法处理大量并发请求的系统

摘要:DDOS 是一种通过大流量的请求对目标进行轰炸式访问,导致提供服务的服务器资源耗尽进而无法继续提供服务的攻击手段。一般情况下,攻击者通过大量请求与连接使服务器处于饱和状态,以至于无法接受新的请求或变得很慢。一、应用层DDOS攻击的特征应用层(七层/HTTP层)DDOS 攻击通常由木马程序发起,其可以通过设计更好的利用目标系统的脆弱点。例如,对于无法处理大量并发请求的系统分类:LANMPT

2018年06月11日

有史以来最牛的一张程序员职业路线图!

有史以来最牛的一张程序员职业路线图!

摘要:最近在琢磨程序员到底路在何方,经过不断的自虐和代入,终于在迷雾森林中得图一张,看之豁然开朗。独乐乐不如众乐乐,share了:(图1 程序员职业路线图)术语表图1中使用了很多术语,这里先做解释,只有我们大家都说同一种语言,沟通才会顺畅。程序员:撰写代码,生产软件,辅助提高社会生产率的脑力劳动者。据说喝的是咖啡,抽的是烟,产的是代码。他们是计算机诞生后才逐渐兴起

摘要:最近在琢磨程序员到底路在何方,经过不断的自虐和代入,终于在迷雾森林中得图一张,看之豁然开朗。独乐乐不如众乐乐,share了:(图1 程序员职业路线图)术语表图1中使用了很多术语,这里先做解释,只有我们大家都说同一种语言,沟通才会顺畅。程序员:撰写代码,生产软件,辅助提高社会生产率的脑力劳动者。据说喝的是咖啡,抽的是烟,产的是代码。他们是计算机诞生后才逐渐兴起分类:Linux世界

2018年06月08日

CENTOS6.* SVN1.6升级到1.8

CENTOS6.* SVN1.6升级到1.8

摘要:设置svn1.8源:vim /etc/yum.repos.d/wandisco-svn.rep [WandiscoSVN]name=Wandisco SVN Repobaseurl=http://opensource.wandisco.com/centos/6/svn-1.8/RPMS/$basearch/enabled=1gpgcheck=0 更新svn到1.8yum clean allyum install subversion

分类:系统管理

2018年06月07日

SVN服务器迁移(从一台服务器,迁移到另一台服务器)

SVN服务器迁移(从一台服务器,迁移到另一台服务器)

摘要:将192.168.8.xxx 上的svn迁移到另外一台机器上(192.168.10.xxx)svn迁移步骤如下:1.将原来的Repository导出为一个文件,在/u01/svn/repo/db目录下svnadmin dump /u01/svn/repo> /u01/backup这里说明下/u01/svn/repo是我svn库存放的地址.2.使用scp把repo传输到要新服务器上scp /u01/backup root@192.168.8.xxx:/u01/3.在新服务器上配置相同svn环境(当然,前提是这个新的服务器